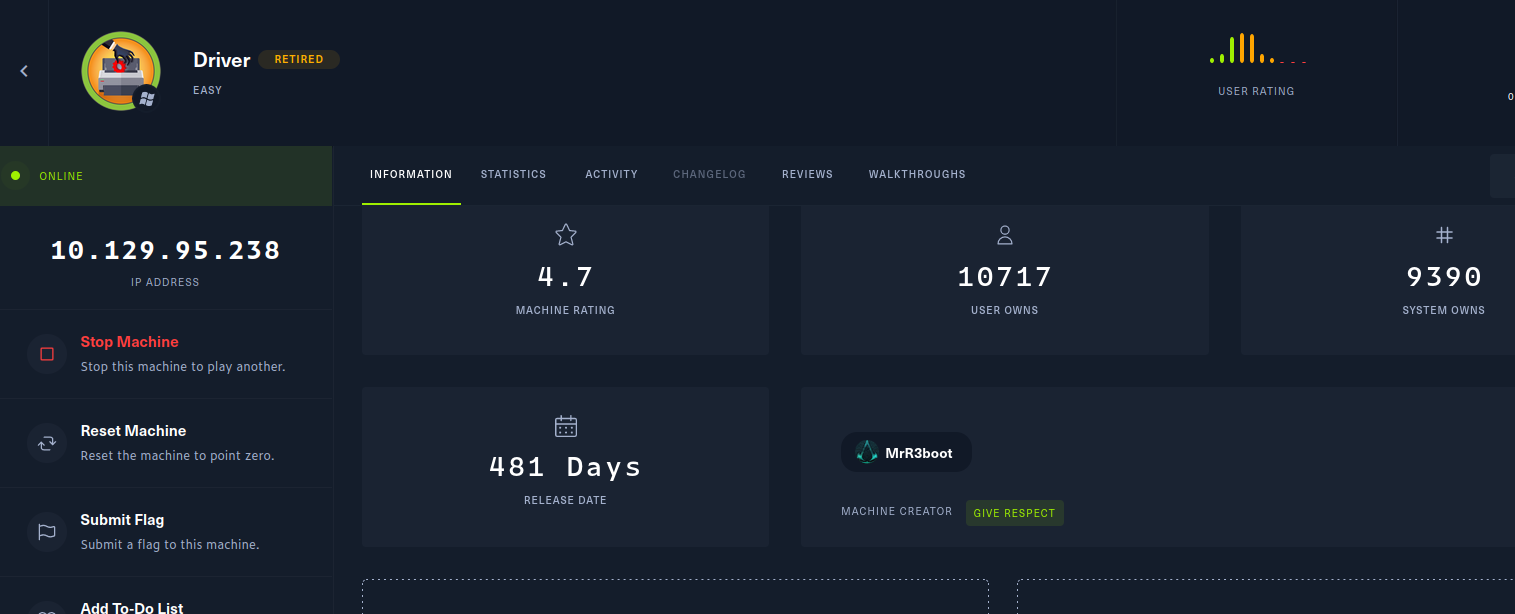

대상확인

스캐닝

IP로 홈페이지 접근

Firmware Updates 메뉴로 접근 후 URL을 보면 php로 개발된 사이트임을 확인

문자열을 통해 파일은 수동으로 업로드를 검토하고 SMB를 이용할 것을 유추

smb 서버 on 확인 및 이벤트 리스닝 확인

SCF 파일 업로드 시도

유저명이 tony의 NTLM 해시 값을 받음

획득한 해시값을 hash.txt에 저장 후 해시캣으로 ntlm 해시를 크랙하면 패스워드가 liltony인 것을 확인

일반 권한 계정 탈취

권한 상승

'침투테스트 > HackTheBox' 카테고리의 다른 글

| Previse (0) | 2023.03.01 |

|---|---|

| Curling(~ing) (0) | 2023.02.17 |

| GoodGames (0) | 2023.01.27 |

| Validation (0) | 2023.01.09 |

| Paper (0) | 2022.12.28 |