침투테스트/HackTheBox

Validation

차ni

2023. 1. 9. 14:51

대상 확인

스캐닝

홈페이지 접근

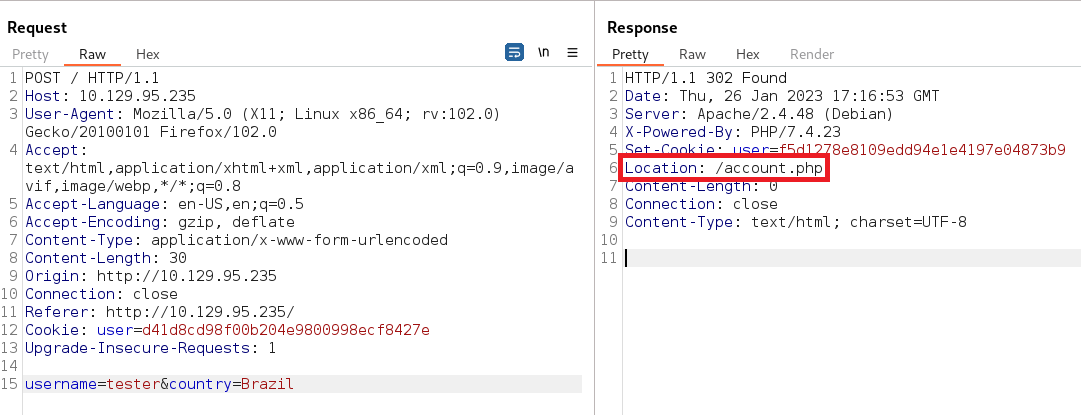

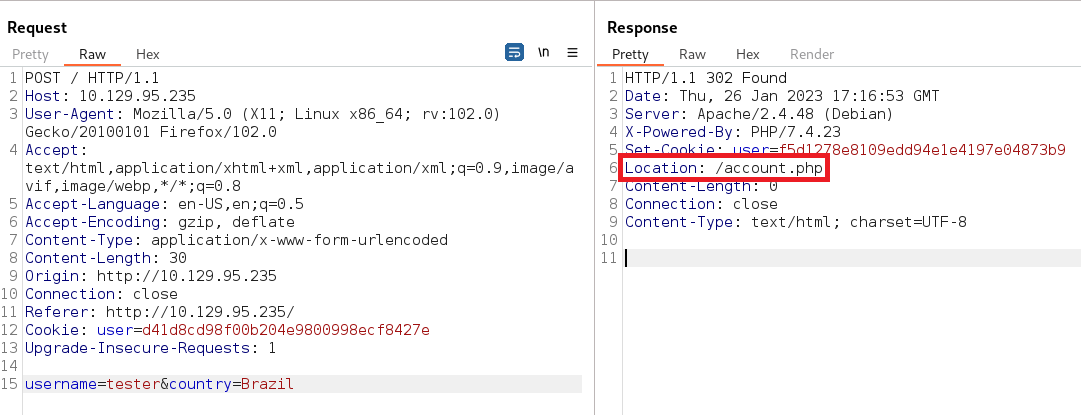

버프스위트로 응답값 확인

쿠키값 문자열 갯수 확인 및 tester를 md5로 암호화 시킨 것을 확인

오류가 발생할 수 있도록 싱글쿼터(') 삽입 후 쿠키값 변조(변조 전 : 왼, 변조 후 : 오)

응답값으로 받은 쿠키값으로 변조 및 country 파라미터 값에 특수문자를 추가 후 리다이렉션 할 경우 sql 오류 발생 확인

리다이렉션이 되는 경로 입력 후 쿠키값 (변조 전 : 위, 변조 후 : 아래)

브라우저에 에러 확인

Union SQL 인젝션 구문 삽입 후 응답값으로 전달받은 쿠키값 받음

전달받은 쿠키값으로 변조하면 사진과 같은 결과 출력

해당 SQL 구문의 열의 갯수는 1개임을 확인

select 이후에 입력된 값이 출력되는 것을 확인할 수 있고 여기에 웹쉘을 입력하면 공격이 가능할 것을 유추할 수 있다

union sql injection을 통해 php 웹쉘 파일을 리눅스 기본 웹 디렉토리에 생성

발급받은 쿠키로 변조 후 접속 시 에러메시지가 출력되지만 입력한 경로 및 파라미터를 입력 시 명령어가 실행되는 것을 확인

웹쉘에서 bash 명령어를 사용해 연결이 되지 않으나 해당 명령어를 URL 인코딩 후 재시도하면 쉘을 획득하는 것을 확인

config.php 파일에서 유저명과 비밀번호를 확인

루트 권한을 획득한 것을 확인

'침투테스트/HackTheBox' Related Articles